Ett ransomware är en form av skadlig kod som krypterar filer på en dator eller i ett system och gör dem oläsbara utan en särskild dekrypteringsnyckel. Efter att ett system infekterats kräver angriparen vanligtvis en lösensumma för dekrypteringsnyckeln. Både företag och privatpersoner mål för denna typ av angrepp men när det rör sig om företag så är oftast attackerna mer riktade och sofistikerade.

Hur fungerar ransomware?

En organisation system smittas oftast genom att en anställd luras att ladda ner eller klicka på något. Det kan vara en infekterad bilaga eller länk i ett mejl som leder till en sida som innehåller skadlig kod. Men det finns också andra sätt på vilket ett ransomware kan ta sig in i en organisations nätverk.

När ett företag hackas är ofta ransomware-attacken det sista som sker i kedjan av åtgärder som angriparen tar. Angriparen väljer oftast först att försöka hitta värdefull information i systemet. Det kan vara information som exempelvis personuppgifter, kontakter till andra företag, API:er och andra nätverk i systemet. Bara efter att angriparen har all information som den behöver för att sätta maximalt tryck på organisationen sker ransomwareattacken.

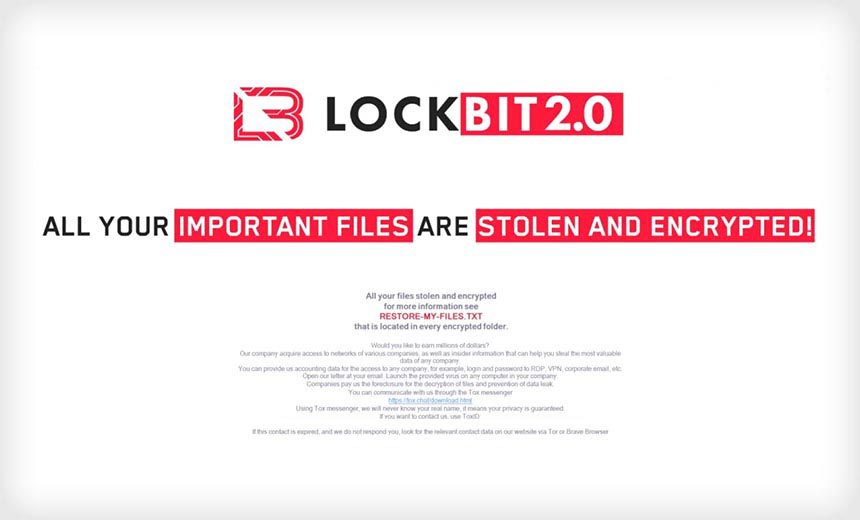

När krypteringen startar går det snabbt. Den skadliga koden sprider sig genom nätverket som en löpeld. Allt från servrar, lagringsytor och arbetsdatorer krypteras och görs oanvändbara. Därefter möts anställda av ett meddelande där angriparna kräver pengar för att dekryptera filerna. Lösensumman betalas i regel alltid med kryptovaluta.

Förhandlingen

När systemet är krypterat startar offret och angriparen en förhandling om hur mycket som ska betalas för att låsa upp bolagets system igen. Det är en psykologisk process där angriparen ofta försöker utnyttja situationen genom att agera som en ”problemidentifierare”. Nästan som en konsult som testar säkerheten och ber om betalning för sitt jobb.

De flesta förhandlingar som jag har tagit del av handlar om att offret försöker pressa ner lösensumman, medan angriparen försöker få ut så mycket som möjligt. Oftast utgår angriparen från bolagets finansiella kapacitet när priset sätts. Sådana dokument finns nästan alltid bland de filer som stulits av offret. Det går näst intill alltid att förhandla ner priset till minst 50%, men jag har sett förhandlingar som har slutat på 75-90% av det initiala kravet. Jag lyfter enbart detta på grund av det är intressant. Ett ransomwarekrav ska aldrig betalas. Hade ingen betalat så hade det heller inte funnits något monetärt syfte med attackerna.

Betalningen sker alltid genom kryptovaluta.

Hur skyddar du dig mot ransomware?

Finns det två saker som du ska göra, så är det:

- Backa upp din data.

En av de viktigaste åtgärderna är att regelbundet säkerhetskopiera dina filer. Se till att ha kopior offline samt i en säker molntjänst, så att du kan återställa dina data även om du skulle drabbas av en attack. - Segmentera nätverket.

Dela upp ditt nätverk så att känsliga data som exempelvis kunddata, finansiell eller teknisk data samt personuppgifter inte kan nås av angripare.

Till det kommer även underliggande generella åtgärder som ökar säkerheten. Det här åtgärderna nedan kommer ifrån angriparna själva och är en smula tekniska, men delas av mig som en lämplig säkerhetsåtgärd.

- Ingen av era anställda bör öppna misstänkta e-postmeddelanden, länkar eller ladda ner några filer, än mindre köra dem på sina datorer.

- Använd starka lösenord och byt dem regelbundet. Lösenord bör inte vara identiska eller återanvändas på olika resurser.

- Installera tvåfaktorsautentisering (2FA) där det är möjligt.

- Använd de senaste versionerna av operativsystem, eftersom de är mindre sårbara för attacker.

- Uppdatera alla mjukvaruversioner.

- Använd antiviruslösningar och verktyg för trafikövervakning.

- Skapa en jump-host för er VPN. Använd unika inloggningsuppgifter för denna, som skiljer sig från domänens inloggningsuppgifter.

- Använd säkerhetskopieringsprogramvara med molnlagring som stöder token-nycklar.

- Informera era anställda så ofta som möjligt om försiktighetsåtgärder vid onlineanvändning. Den mest sårbara punkten är den mänskliga faktorn och bristande ansvar hos era anställda, systemadministratörer etc.

Om det värsta händer

Om du trots alla försiktighetsåtgärder drabbas av ransomware, är det viktigt att agera snabbt och metodiskt. Koppla genast bort den infekterade enheten från nätverket för att förhindra att skadan sprider sig. Försök sedan att identifiera vilken typ av ransomware som har drabbat dig och om det finns kända metoder för att dekryptera dina filer. Börja sedan att isolera, och återställa berörda system.

Det rekommenderas starkt att inte betala lösensumman, eftersom det inte finns några garantier att du får tillbaka dina filer. Dessutom uppmuntrar betalning (som jag tidigare skrivit) bara till att angriparna fortsätta sina ransomwareattacker. Kontakta istället experter som kan hjälpa dig att hantera situationen.

Rapportera alltid händelsen till myndigheter. Det hjälper inte bara dig utan också andra som kan drabbas av liknande attacker i framtiden. Efter att problemet är löst är det viktigt att analysera vad som gick fel och hur du kan förbättra ditt skydd framöver.